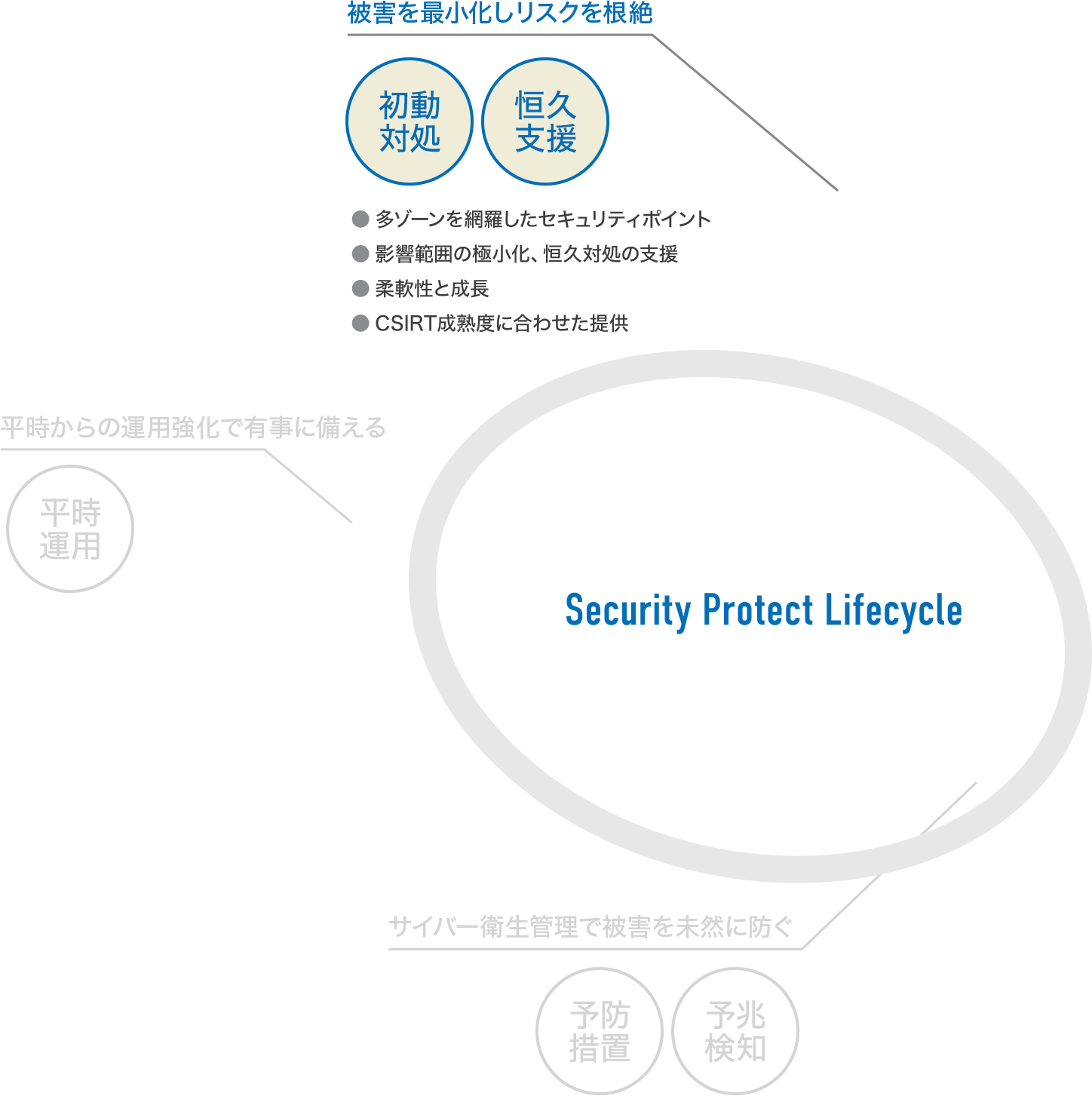

被害を最小化し、

リスクを根絶するためのサービスを提供します

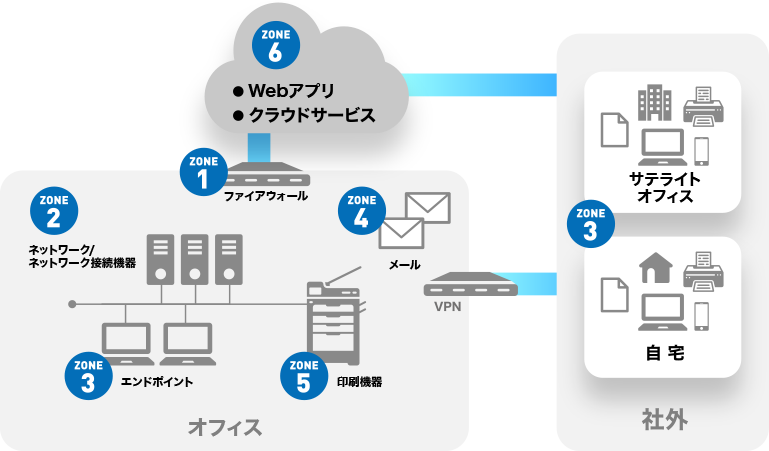

多ゾーンを網羅したセキュリティポイント

ユーザー環境を6ゾーンに分けて対処します。それによりユーザー環境に必要とされる最適なサービスを提供します。また異常検知の際は、感染対象以外のゾーンにもマルウェア活動の痕跡がないか相関分析(追跡調査)を行うことで、インシデントの影響範囲を総合的に判断します。

対応メーカー

13種のEDR製品をはじめとする、全35メーカーのセキュリティ対策製品に対応しています。下記以外のメーカー製品についてもお気軽にご相談ください。

-

モバイル/

タブレット -

PC

-

サーバー

-

メール

-

ネットワーク

-

USB接続

-

クラウド

-

- A10 Networks

- ALPS SYSTEM INTEGRATION

(InterSafe) - AMIYA

- Amazon Web Services

- BIG-IP

- Blue Coat Systems

- Check Point

- Cisco Systems

- CrowdStrike

- Cybereason

- Cylance

-

- Darktrace

- Digital Arts

- ESET

- Ekran System

- Fortinet

- IВМ

- Imperva

- Juniper Networks

- Menlo Security

- Microsoft

- Netskope

- Palo Alto Networks

-

- Proofpoint

- SentinelOne

- Sky

- SonicWall

- Sophos

- Tanium

- Trellix(旧FireEye)

- Trend Micro

- Variosecure (VSR)

- VMware (Carbon Black)

- WatchGuard

- Zscaler

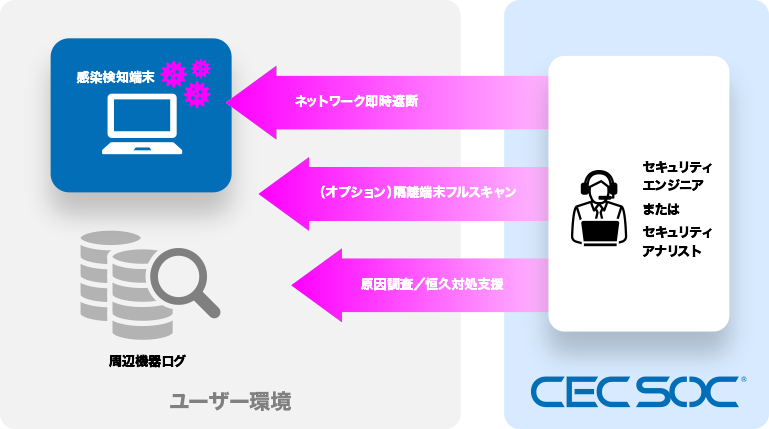

影響範囲の最小化、恒久対処の支援

感染と判断された場合、即座にネットワークからの隔離を行うことで、感染拡大を妨げ影響範囲の極小化を図ります。また同一原因による再感染を防止するため、必要に応じて他のセキュリティ対策製品など周辺機器のログを調査し、原因究明のうえ恒久対処の検討支援を行います。

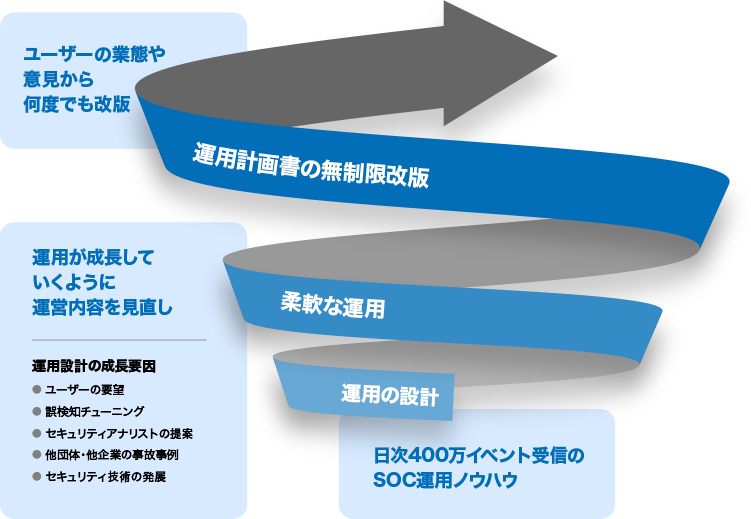

柔軟性と成長

セキュリティ運用サービスの開始後も、定期報告レポートの内容変更や、インシデント発生時の連絡先や連絡手段、連絡内容のカスタマイズなど、ユーザーニーズに寄り添った臨機応変な運用変更を行います。

CSIRT成熟度に合わせた提供

ユーザーCSIRT活動の成熟度に合わせて、いまユーザー環境に不足している運用サービスのみを提供します。

サービスメニューと価格

下記以外のオペレーション代行サービスについても、個別対応いたします。価格は目安となります。監視対象機器の台数や運用内容などとともに、お気軽にご相談ください。

| 標準SOC | 検知SOC | 解析SOC | レポートSOC |

|---|---|---|---|

| 月額¥300,000〜 /1000台 (1000台以下も可) |

月額¥210,000〜 /1000台 (1000台以下も可) |

¥480,000〜 /6チケット (有効期間:1年) |

¥120,000〜/回 |

| 標準 SOC |

検知 SOC |

解析 SOC |

レポート SOC |

||

|---|---|---|---|---|---|

|

|

|

|

監視 | 24時間365日監視 |

|

|

|

|

緊急通報(一次通報) | 検知 ログ解析、ネットワークの不審な行動を即時検知

分析 検知イベントを分かりやすい日本語に翻訳、影響範囲の封じ込めを主眼に一次対処方法を決定・実行

隔離 24時間265日で対象機器の隔離または復旧対応

通報 電話やメールで連絡(SNSによる通報も可)

|

|

|

|

|

解析通報(二次通報) | 影響範囲調査 発生インシデントが及ぼす影響を調査

原因究明 発生インシデントの原因を調査

周辺ログ確認 対象機器のログでは不十分な場合、周辺機器のログも解析し原因究明対処

恒久対処アドバイス 同一現象を発生させないための恒久対処アドバイス

|

|

|

|

|

運用チューニング | 運用設計書の改版 ユーザーICT環境に合わせた、より精度の高い監視・分析の実現のための運用チューニング |

|

|

|

|

レポート | 稼働状況報告/セキュリティ脅威提供/放置機材の解析 対応不要・重要度低の脅威を含め、発生したセキュリティリスクについてレポートを月次作成 |

|

|

|

|

オプション | デジタルフォレンジック 事故発生時、即座に現場に駆けつけ対象機材のデータやネットワーク機器のログを収集・解析調査(証拠保全/原因究明支援)

|

導入事例

-

CEC SOC

エンドポイント(EDR)製品

日特建設株式会社 様

CEC SOCの活用で、社内リソースに負荷をかけることなく、24時間365日、EDRを運用・監視し続ける。今後はネットワークの監視にも期待。

-

CEC SOC

Apex One SaaS with XDR

リック株式会社 様

Apex One SaaS with XDRとCEC SOCの導入により、夜間のアラートにも即時対応。強固なセキュリティを確保するともに、システムチームにかかる負担を大幅に軽減。

-

CEC SOC

エンドポイント(EDR)製品

生活協同組合コープさっぽろ 様

インフラのモダナイゼーションに取り組むなかで、Intercept X Advanced with EDRとCEC SOCでセキュリティを強化。シーイーシーの手厚いサポートにより、DX推進に注力。

コラム

-

システムを破壊する「最恐」マルウェア~ウクライナ侵攻に見るサイバー攻撃とは~

今回はワイパー型マルウェアについて、各メディアで報じられた記事をもとに、CEC SOC(セキュリティ・オペレーション…

-

SECURITY ACTIONを始めよう~IPA「中小企業の情報セキュリティ対策ガイドライン」のススメ~

今回は、中小企業が情報セキュリティ対策を「できることから始める」ためのノウハウを、シーイーシーセキュリティオ…

-

短縮URLサービスを理解しよう~事例からセキュリティリスクを読み取る~

SNS上に記載されているURLがやけに短いな、と思ったことはないでしょうか?それには短縮URLが使われていることがあ…

-

サイバーレジリエンス法案を解説~EUが変われば日本も変わる?~

サイバーレジリエンスは「サイバー攻撃を受けたとき、影響を最小化し、早急に元の状態に戻す仕組みや能力」と定義され…

-

セキュリティ・クリアランスを活用しよう~企業にとってのメリットと今後の課題とは~

日本のサイバーセキュリティレベル突然ですがみなさんは、「わが国のサイバーセキュリティレベルは、世界的にはどれく…

-

サイバーハイジーンを知ろう ~Nデイ攻撃への対策とその効果とは~

サイバーセキュリティの衛生管理、サイバーハイジーンを解説します。例えば、感染症が流行りだすと、罹患しないようワ…

-

ChatGPTとは?~セキュリティリスクを考察する~

ちまたで話題のChatGPTについてセキュリティの観点から解説します。「ChatGPT」といえば、すでに一度は耳にされた…

-

24時間365日サイバー攻撃からビジネスを守る! - センター長が語るCEC SOCの全貌とは? -

トレンドマイクロ社が発表した「法人組織のセキュリティ動向調査 2020年版」によると、2019年4月~2020年3月の1年…

-

【自動車産業のサイバーセキュリティ】WP29セキュリティ法規(UN-R155)対応のポイントとは?

2022年2月に発生した小島プレス工業のシステム障害は、トヨタ自動車全体の工場稼働に影響を与えました。サプライチ…

-

【医療情報システムの安全管理に関するガイドラインを読み解く】 セキュリティ対策マップからみる、脆弱性ポイントと対策

2018年頃を境に、ランサムウェアやマルウェア「Emotet」などによる病院へのサイバー攻撃が頻発しています。しかも…

-

IPA 「情報セキュリティ10大脅威 2022」が公開。2022年の新しい脅威とは??サイバー攻撃から身を守るセキュリティ対策など解説!

2022年1月27日、IPA(独立行政法人 情報処理推進機構)から「情報セキュリティ10大脅威2022」(組織編)が公表…

-

2021年のサイバー脅威振り返り!2022年に予想される脅威とは?

こんにちは!YamaSanです! 2021年は、新型コロナウイルス蔓延により度重なる緊急事態宣言発令などがあり、2020…

-

-

「フォレンジック調査(デジタル鑑識)」とは?その種類や手順、サービスについて

デジタル社会の到来に伴い、犯罪は物理的な空間のみではなく、サイバー空間にまで広がっています。そこで注目される…

-

脆弱性診断(セキュリティ診断)とは?種類や方法を確認し事故に備えよう

昨今、不正アクセスによる情報流出やデータ改ざんなど、インターネットを介したさまざまなサイバー攻撃が増えていま…

-

サイバー攻撃に備えよ。未然に防ぐだけで大丈夫?

みなさん、2020年の大規模イベントと言えば何を思い浮かべるでしょうか?そうです東京オリンピック・パラリンピッ…

-

2019 Trend Micro DIRECTION ー展示会レポートー

2019年11月15日、ザ・プリンス パークタワー東京で「2019 Trend Micro DIRECTION」が開催されました。トレ…

-

EDRとは?ー仕組みやメリット、エンドポイントセキュリティ対策について解説ー

高度化するサイバー攻撃に対抗するため、セキュリティ対策製品も日々進化を続けています。そのなかでも現在、大き…

-

EDRは専門知識が無くても運用できる!– 情報セキュリティEXPO出展レポート –

2019年5月8日~5月10日までの3日間、東京ビッグサイトで「第16回 情報セキュリティ EXPO 【春】」が開催され…

動画

-

【Security BLAZE 2023】EDRでは防げない内部犯行。今、必要な衛生管理とCSIRT

内部犯行対策に向けたサイバー空間衛生管理実装の考え方や備えるべき体制について、シーイーシーが提供するセキュリティサービスについてご紹介します。

-

SOC新潮流。旧来SOC2つの弱点とは

テレワーク、ゼロトラスト時代に向けた、これからのSOCの在り方を提唱します。

-

Trend Micro Vision Oneのここがすごい!

CEC SOCのセキュリティアナリストがTrend Micro Vision Oneの概要、CEC SOCが提供するサービスについて紹介します。

-

2020年 TREND MICRO Partner Award 受賞式

2020年のTREND MICRO Partner Awardの受賞式に登壇させていただいた際のセッションです。

-

DX時代の新たなセキュリティ対策「CEC SOC」

セキュリティアナリストの高度な知見とSIEMにより、お客様環境をサイバー脅威から守ります。

-

ホワイトペーパー

お電話でのお問い合わせ(受付時間:平日9:00-17:45)

Webからのお問い合わせ